반응형

I. 공공장소의 악성 AP를 이용한 피싱공격의 개요

가. 악성 AP를 이용한 피싱 공격의 취약점

|

구분 |

상세 설명 |

|

기술적 측면 |

- 공격자는 정상적인 AP와 동일한 SSID를 설정하여 악성 AP의 생성 용이 |

|

관리적 측면 |

- 공공장소에서는 AP의 정상 여부나 설치위치 등을 파악하기 어려움 - 소규모 환경으로서 별도의 보안관리자를 두고 있지 않아 보안이 취약함 |

|

사용자 측면 |

- 대부분의 이용자들이 무료로 공개되어 있는 AP를 우선적으로 접속함 |

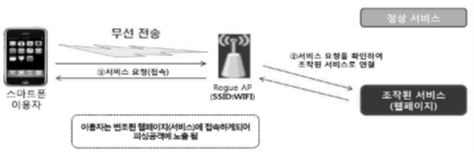

나. 악성 AP를 이용한 피싱 공격의 절차도

|

- AP 접속자의 정상적인 서비스 접속 요청에 변조된 응답을 전송하여 사용자 기밀정보를 취득할 수 있음 |

|

|

상세 절차 |

상세 설명 |

|

|

1) 악성 AP 접속 |

- 사용자는 공격자가 설치한 악성 AP에 접속함 |

|

|

2) 사용자 정보 요구 |

- 공격자는 사용자에게 전송되는 페이지를 위조하여 사용자 정보 요구 |

|

|

3) 정보 남용 |

- 공격자는 획득한 사용자 정보를 남용함 |

|

반응형

'IT기술노트 > 디지털보안' 카테고리의 다른 글

| IP Spoofing (0) | 2021.02.28 |

|---|---|

| ARP Spoofing (0) | 2021.02.28 |

| DRDoS(Distributed Reflection Denial of Service) (0) | 2021.02.28 |

| DDoS(Distribute Denial of Service) (0) | 2021.02.28 |

| 파밍(Pharming) (0) | 2021.02.28 |

| 피싱(Phishing) (0) | 2021.02.28 |

| 사회공학(Social Engineering) (0) | 2021.02.28 |

| 압축 기법과 암호화 기법 (0) | 2021.02.28 |

댓글